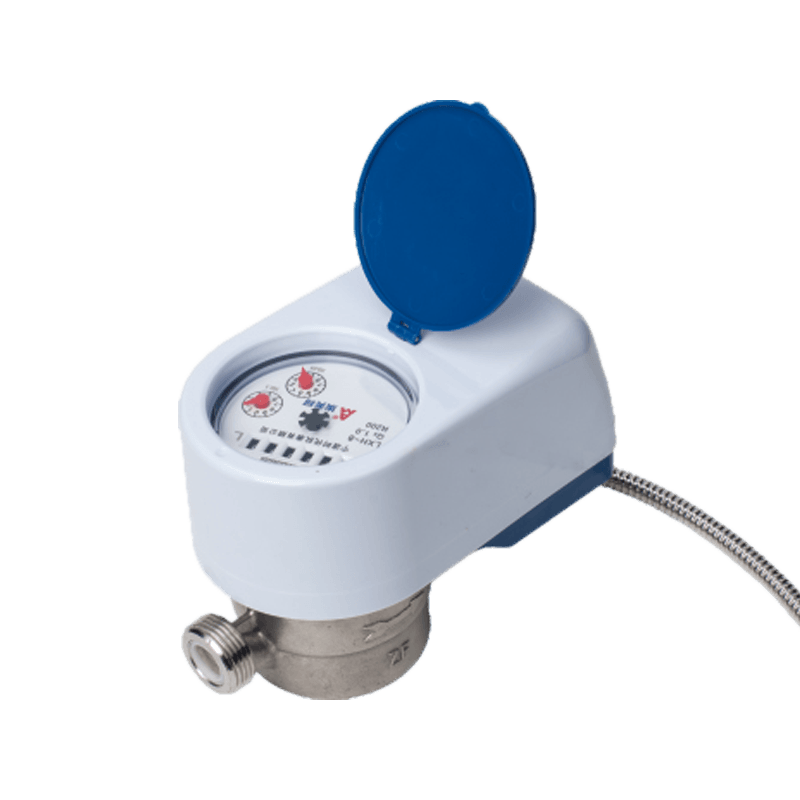

Mesures de sécurité et de confidentialité des données des compteurs d'eau intelligents

Comme compteurs d'eau intelligents Téléchargez des données sur la consommation d'eau sur des plates-formes cloud via des méthodes filaires ou sans fil telles que RS485, M-BUS et NB-IoT, la sécurité des données et la confidentialité des utilisateurs sont devenues des préoccupations cruciales. Les solutions de protection multicouches suivantes sont conformes aux normes de l’industrie :

1. Cryptage des transmissions

Toutes les données sont cryptées à l'aide d'algorithmes puissants (tels que AES, RSA) ou de protocoles de communication sécurisés basés sur TLS/HTTPS pendant la transmission pour empêcher le vol ou la falsification de données.

2. Authentification de bout en bout

L'authentification bidirectionnelle NB-IoT ou la négociation de clé générée par un nombre aléatoire quantique sont utilisées pour établir une connexion fiable entre l'appareil et le cloud, garantissant ainsi que seuls les appareils légitimes peuvent accéder au système.

3. Stockage local minimal

Le compteur d'eau dispose d'une fonction de mise en cache locale, ne conservant que les données nécessaires à court terme pour réduire la dépendance au cloud et réduire le risque de fuite de données.

4. Principe de minimisation des données

Seules les informations nécessaires telles que la consommation d'eau des utilisateurs et les horodatages sont collectées, évitant ainsi la collecte de données personnelles sensibles sans rapport avec la facturation et contrôlant strictement les autorisations d'accès.

5. Authentification d'identité et contrôle d'accès

L'authentification multifacteur et le contrôle d'accès basé sur les rôles limitent la lecture et la modification des données pour empêcher tout accès non autorisé.

6. Système de gestion de la sécurité

Les entreprises doivent établir un système complet de gestion de la sécurité des données, effectuer régulièrement des contrôles de sécurité, des correctifs de vulnérabilité et des tests d'intrusion pour garantir le fonctionnement stable à long terme du système.

7. Conformité et réglementation

Se conformer aux normes nationales de sécurité de l'information (telles que la loi sur la cybersécurité) et aux réglementations du secteur pour garantir la légalité et la conformité des procédures de traitement des données.